Хакерлер ҚР Қорғаныс министрлігінің пошта серверіне де қол жеткізген

16 ақпанда GitHub ресурсында белгісіз біреулер Қытайдың Қоғамдық қауіпсіздік министрлігі мердігерлерінің бірі қытайлық iSoon компаниясының құпия деректерін жариялады. Оның «APT41» деп аталатын ҚХР кибер барлау құрылымымен басқарылатын Chengdu 404-пен байланысы бар екені белгілі болды, деп хабарлайды Sarbaz.kz тілшісі cert.kz-ке сілтеме жасап.

Ақпарат ағыны қытайлық барлау нысандарына белгі беріп отырған. Хакерлердің мәліметтер базасында Қазақстандағы жалпы ақпарат пен нақты тұлғалардың хат алмасуы, қоңыраулары және қозғалысы бақылауда болған. Деректерді талдау нәтижесінде ұрланған ақпараттың көлемі терабайтпен өлшенген.

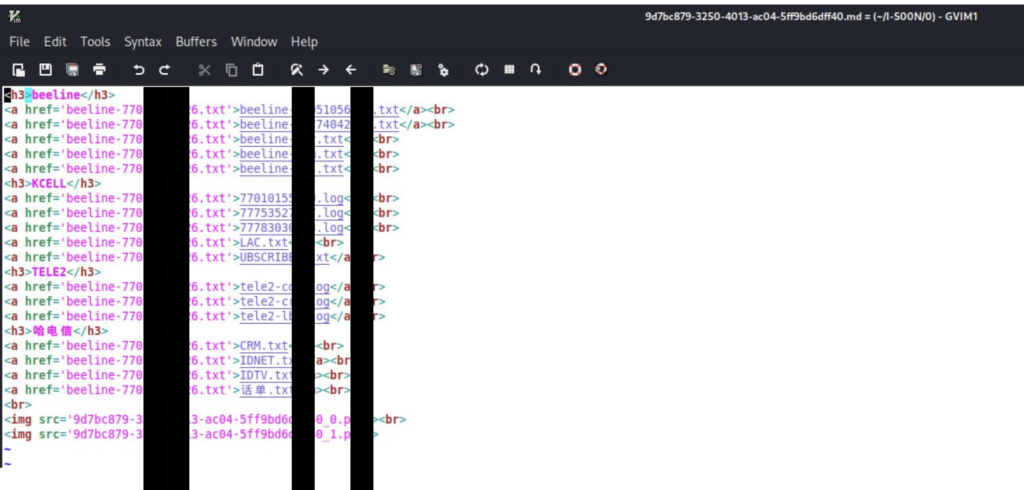

Дереккөздің мәліметіне қарағанда, бір хакерлік топтың екі жылдан астам уақыт бойы қазақстандық байланыс операторларының инфрақұрылымына толық қол жеткізгенін көрсетеді. Төменде анықталған файлдардың аудармасы және ақпарат көлемі берілген:

telecom.kz – 257gb – 2021.05 – бұл оператор тіркелген оператор болып саналады, сонымен қатар виртуалды хостинг және бейнебақылау сияқты қызметтерді ұсынады. Негізгі үлгі өрістері: аты, электрондық пошта мекенжайы, ұялы телефон нөмірі, тіркеу деректері және т. б.

beeline.kz – 637gb – 2019-2020 – интра желі бақылауда және қоңыраулар тізімінің деректері тексерілуі мүмкін. Интра желі бақылауға арналған жабдық тым көп болғандықтан, үлкен көлемдегі деректерді сұрау мүмкін емес. Орналасу деректері әлі де іздеу процесінде.

kcell.kz – 820gb – 2019-2021 – интра желіні, файлдық серверді, антивирустық серверді және т.б. толық бақылау, нақты уақыттағы қоңырау тізімдерін сұрауды және пайдаланушы туралы ақпаратты сұрауды қамтамасыз ете алады.

tele2.kz – 1.09 tb-2019-2020 – интра желіні, файлдық серверді, антивирустық серверді және т.б. толық бақылау; Нақты уақыттағы қоңырау тізімдерін сұрауды, позициялауды және пайдаланушы туралы ақпаратты сұрауды қамтамасыз етеді.

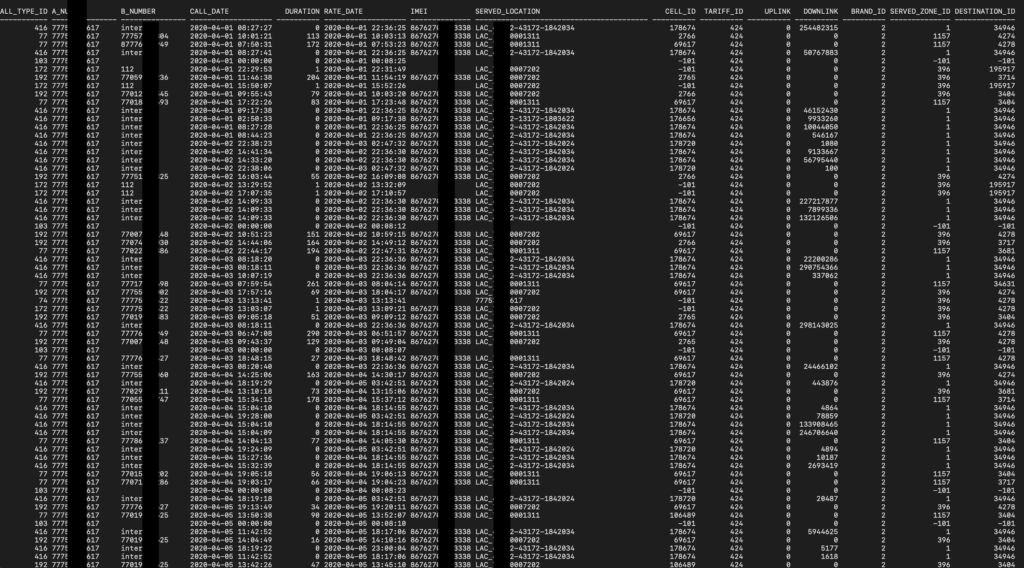

Хакерлер операторлардың оқиғалар журналдарын, қоңыраулардың ұзақтығын, құрылғылардың IMEI және қоңыраулардың есепшотын басқарып отырған.

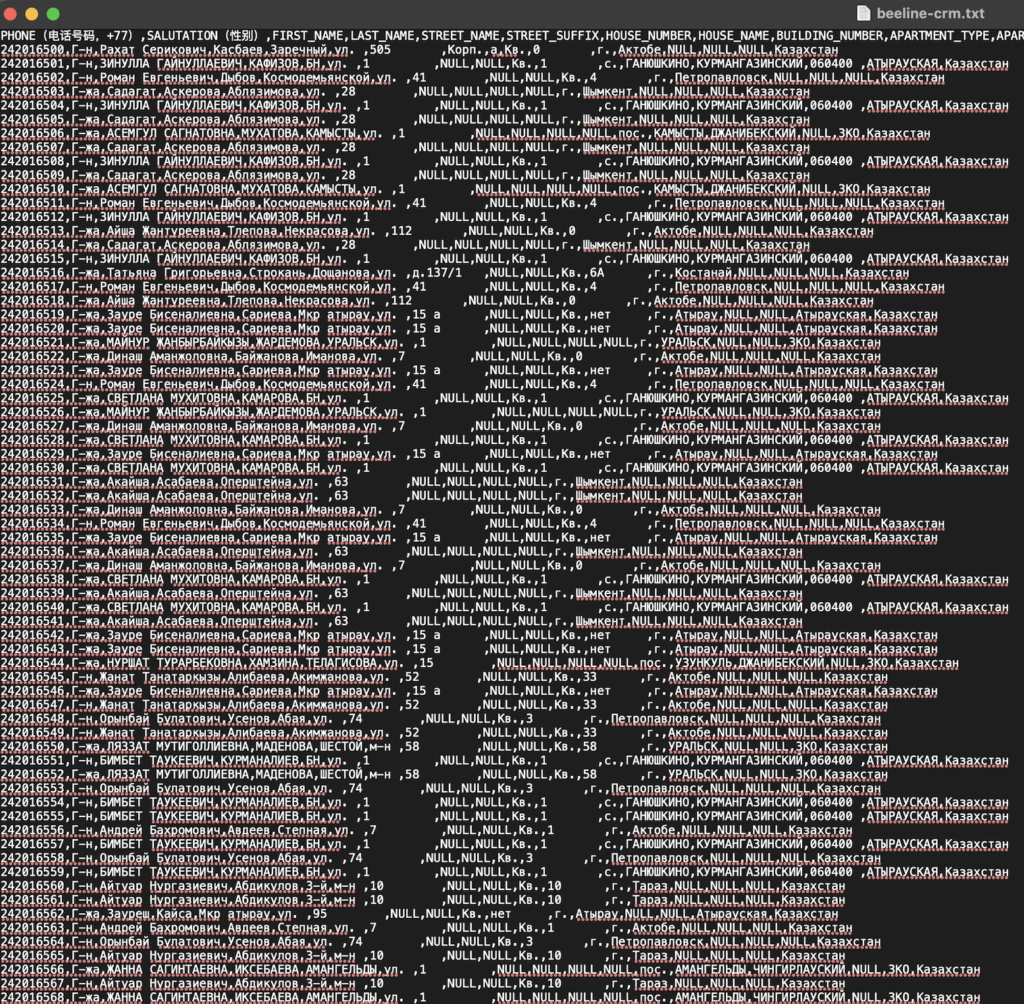

Онда байланыс операторларының абоненттері туралы ақпараты бар файлдар қарастырылған:

Сондай-ақ iDNet және iDTV пайдаланушыларының деректері абоненттердің дербес деректерімен, олардың логиндерімен және парольдерімен жарияланған.

Төменде ұялы байланыс операторларының ішкі жүйелерінен алынған мәліметтер келтірілген:

Барлық қоңыраулар мен әрекеттер туралы абоненттердің журналдары:

Сондай-ақ 2019 жылға арналған БЖЗҚ (ҚР Бірыңғай Ұлттық зейнетақы қоры) туралы ақпарат та қамтылған.

enpf.kz – 1.92 gb-2019.12 – Интра желі толығымен бақыланған және пайдаланушы деректерінің аты, идентификаторы, мекенжайы және телефон нөмірі үшін тексерілуі мүмкін. Үлгінің негізгі өрістері: аты, телефон нөмірі, мекенжайы және т. б.

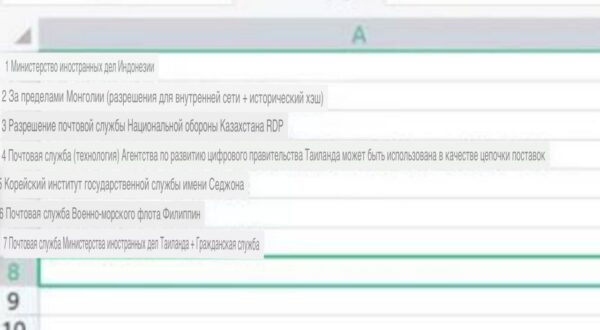

Скриншоттардың бірінде ҚР Қорғаныс министрлігінің пошта сервері бойынша ақпарат көрсетіледі:

Кейбір скриншоттар Air Astana авиатасымалдаушысы туралы деректерді қамтиды.

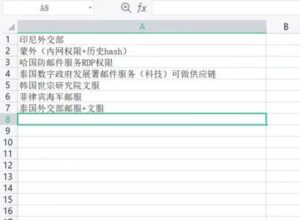

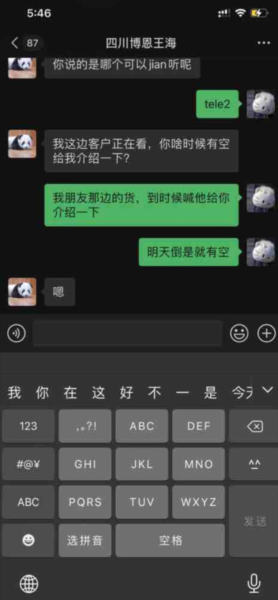

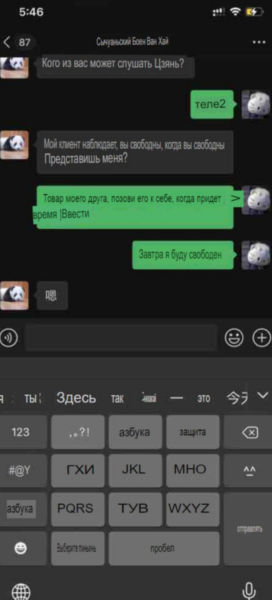

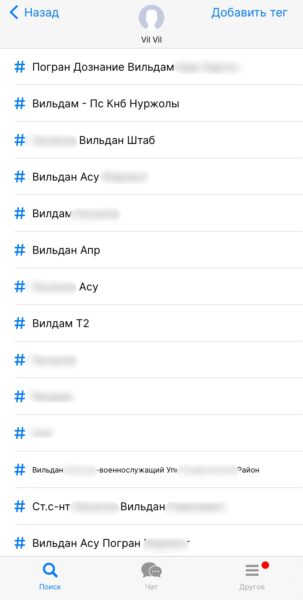

Сондай-ақ хакерлер тобының бір-бірімен хат-хабарлары бар файлдар да табылды. Онда олар тыңдалатын абоненттер мен олардың ақпаратын талқылаған. Төменде сондай жазбаның бірінің түпнұсқасы мен аудармасы ұсынылады:

Бұл хакерлік топтың құрбандары кім және олар кімге көбірек қызығушылық танытты?

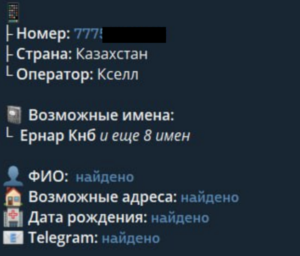

Әртүрлі ақпарат пен GetContact арқылы нөмірлерді тексеру нәтижелері мақсатты шабуылдар, соның ішінде күш құрылымдарының қызметкерлеріне де жасалғаны анықталды.

Сонымен қатар қытайлық хакерлер Қазақстаннан бөлек, Қырғызстан, Моңғолия, Пәкістан, Малайзия, Непал, Түркия, Үндістан, Египет, Франция, Камбоджа, Руанда, Нигерия, Гонконг, Индонезия, Вьетнам, Мьянма, Филиппин және Ауғанстанның да инфрақұрылымдарының маңызды нысандарын бақылап отырған.